402bridge est choqué d'apprendre que la clé privée a été volée! Les actifs de plus de 200 utilisateurs se sont évaporés, Slow Mist : les initiés ne sont pas exclus

La clé privée du pont inter-chaînes 402bridge a été divulguée et plus de 200 utilisateurs ont perdu 17693 USDC, déclenchant des doutes internes sur le crime et portant atteinte à la confiance dans le développement du protocole 402.

(Résumé préliminaire: le protocole x402 permet à Internet d'ignorer les publicités et d'entrer dans l'ère des micropaiements)

(Supplément de fond: x402 est populaire "Nouveaux tutoriels de casting, navigateurs écologiques, suivi des transactions en temps réel... un ensemble complet d'outils)

Contenu de cet article

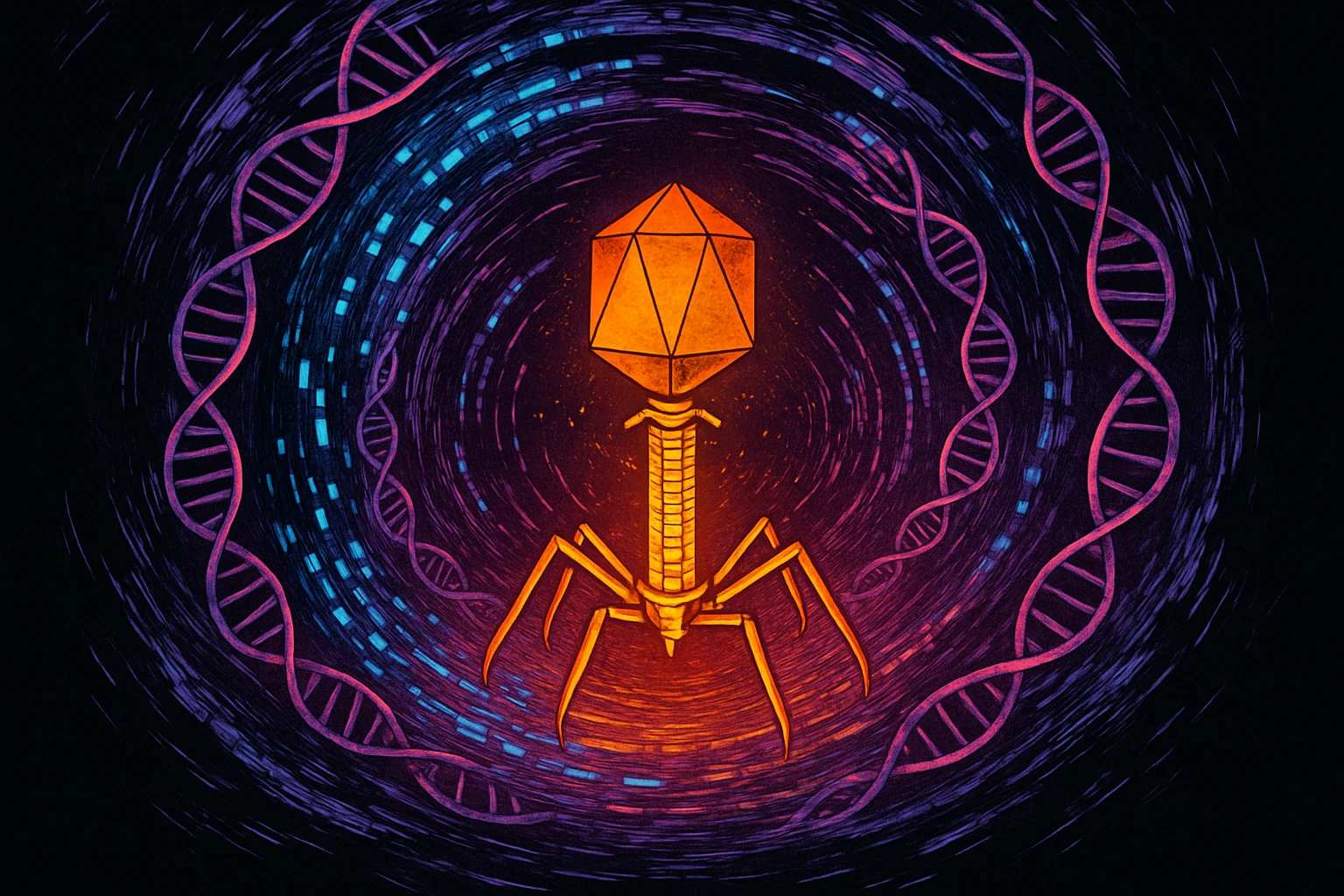

Un incident de sécurité s'est produit dans le protocole 402 récemment très discuté! Le pont inter-chaînes 402bridge a signalé que la clé privée a été divulguée. L'attaquant a emporté environ 17 693 USDC en quelques minutes seulement et a transféré les fonds vers 4.2 ETH et les a transférés à Arbitrum. Plus de 200 utilisateurs ont perdu leurs fonds instantanément.

Bien que le responsable ait publié sur les réseaux sociaux que plus d'une douzaine de portefeuilles de test et de portefeuilles principaux de l'équipe de fuite de clé privée ont également été piratés et qu'ils ont été signalés aux forces de l'ordre en temps opportun. les progrès de la récupération des actifs n'ont pas encore été annoncés.

L'incident dans son ensemble: flash, vol, hors ligne à la vitesse de la lumière

Selon le rapport de SlowMist, le domaine 402bridge.fun n'a été enregistré que deux jours avant l'attaque. Le piratage a été signalé dès la mise en ligne de la fonction de la plateforme, et il a ensuite été rapidement hors ligne, laissant derrière lui une image numérique difficile à retracer.

Le fondateur de Slow Mist, Yu Xian, a posté sur. 0x2b8F95560b5f1d1a43994d15028F95560b5f1d1a43994d150286 a été volé par lots, et le profit n'a pas été important. Il a été remplacé par 4.2 ETH. Il est actuellement cross-chain sur Arbitrum et n'a pas été modifié...

C'est le premier cas public de vol de services liés au 402.

Méthode d'attaque: transfert de contrôle et piège d'autorisation

SlowMist a tracé les données sur la chaîne et a découvert que l'attaquant avait obtenu le contrôle du contrat via l'adresse 0x2b8F95560b5f1d1a439dd4d150b28FAE2B6B361F, puis a utilisé la fonction transferUserToken pour supprimer les actifs d'un. En d'autres termes, le "chèque illimité" que l'utilisateur a écrit par inadvertance lors du premier cross-chain est devenu un distributeur automatique de billets pour les voleurs.

"Veuillez immédiatement révoquer toutes les autorisations liées à 402bridge pour éviter de nouvelles pertes."

Autoprotection des utilisateurs et perspectives du secteur: trois lignes de défense ne peuvent pas être assouplies

À court terme, il reste à savoir si les victimes peuvent récupérer leurs fonds. à expliquer par les autorités officielles et les forces de l'ordre; mais à long terme, l'incident du pont 402 se développe rapidement. Le protocole est un signal d'alarme, avertissant les utilisateurs que, même si les mécanismes de gouvernance et de sécurité ne peuvent pas suivre la vitesse du produit, aussi petite soit-elle, il peut se transformer en un tsunami qui détruit la confiance.